Парадокс забытых паролей знаком каждому: Microsoft Outlook на старой машине почту читает, а на новом ноутбуке нет, и вы уже не помните пароли от десятка аккаунтов. Ручное восстановление через сайты почтовых сервисов возможно, но оно долгое и часто приводит к хаосу: пароли меняются на сервере, их приходится заново вносить во все клиенты, а если это общие ящики в отделе – путаницы не избежать. Это Путь Терпеливого Юзера, и есть риски потери доступа к локальным PST/OST-архивам Outlook, если они защищены паролем.

Обычно восстановление забытых паролей на сайтах почтовых служб упирается в пункт «Код отправлен на старый номер телефона, которого больше нет». Мы предлагаем нестандартный, но часто рабочий вариант восстановления забытого почтового пароля: воспользоваться компьютером, где Outlook был настроен ранее, и извлечь сохранённые на нём секреты с помощью специализированных утилит.

Истоки великих знаний об Outlook

Где фактически хранятся ваши данные

- PST/OST продолжают существовать и в современных версиях: это локальные контейнеры со всей перепиской, календарями и вложениями. Их местоположение в Windows остаётся прежним:

– Новые версии Outlook: Documents\Outlook Files

– Старые версии Outlook: AppData\Local\Microsoft\Outlook

- Диспетчер учётных данных Windows (Windows Credential Manager) может хранить сетевые пароли и токены. Это не «сейф на века», но часто именно там лежат «ключи», которые Outlook использовал на этой машине. Это важная точка осмотра при восстановлении забытых паролей Outlook.

«Новый Outlook» и веб-оболочки

На корпоративных машинах всё чаще встречается гибридная картина: классический Outlook + веб-почта (OWA) + мобильные клиенты. Для восстановления это означает: иногда проще попасть через веб-интерфейс (с MFA и резервными кодами), а локальные файлы использовать как архив-источник данных, если доступ к серверу временно недоступен.

Две параллельные задачи доступа к почте

Давайте разобьем задачу забытых паролей на две разные проблемы: доступ к учётной записи почты и доступ к локальным файлам данным. Важно различать два типа целей, где ломаем пароли:

- Вернуть доступ к самой почтовой учётной записи (чтобы снова получать/отправлять письма).

- Открыть локальные данные (PST/OST-файлы), если серверный доступ пока невозможен.

Методы будут разными. Для PST/OST действительно существуют инструменты моментального сброса/извлечения пароля. А вот для почтовых аккаунтов, особенно Exchange/Office 365, «взлома» нет – только легитимные процедуры восстановления через провайдера или администратора.

Путь Терпеливого Юзера

Или ручное восстановление паролей и его подводные камни

Базовый сценарий – зайти на сайты ваших почтовых провайдеров (Gmail, Yahoo, корпоративный портал и т. п.), выбрать «Забыл пароль», пройти верификацию по резервному e-mail/телефону, восстановить доступ и затем ввести новые пароли в Outlook. Это долго и утомительно, особенно если учётных записей много.

Что надо учесть в 2016/2019/2022/365-эпоху:

- MFA по умолчанию. Если включена многофакторная аутентификация, запаситесь резервными кодами/вторичными факторами (аппаратные ключи, приложение-аутентификатор).

- Пароли приложений. Для IMAP/SMTP иногда нужен отдельный «пароль приложения», если провайдер запрещает базовый пароль при MFA.

- Согласованность в команде. В отделах с общими ящиками заранее решите, кто и где хранит актуальные пароли и как быстро раскатывать изменения (пароль сменили – всем участникам обновить на своих клиентах, иначе будут блокировки).

Путь Хитрого Юзера

Или извлечь уже сохранённое

Но всегда есть быстрый и «умный» путь. Если где-то (на старом ноутбуке/ПК) Outlook уже настроен и успешно работает, то с высокой вероятности достаточно считать оттуда пароли/секреты – быстрее и без изменения серверных настроек, без телефонов и программ-идентификаторов.

План B, когда утерян номер телефона для восстановления:

Если провайдер шлёт код на старый номер, которого больше нет, то не паникуйте. Просто найдите устройство, где почтовый аккаунт ещё «жив». Извлеките оттуда пароль/токен. Оживить старый ноутбук/ПК, запустить почтовую программу и/или браузер, посмотреть, что уже сохранено, и перевести эти данные на новое устройство.

Файлы PST и OST: что это, где лежат и чем они помогают

- PST – переносимая база данных Outlook: письма, вложения, контакты, календарь, задачи. Можно копировать/архивировать и даже защищать паролем.

- OST – автономный кэш учётной записи Exchange/IMAP для офлайн-доступа; напрямую «боевого» отправления писем через OST нет, но локальные данные в нём – копия серверных.

Когда специализированный софт уместен и когда нет

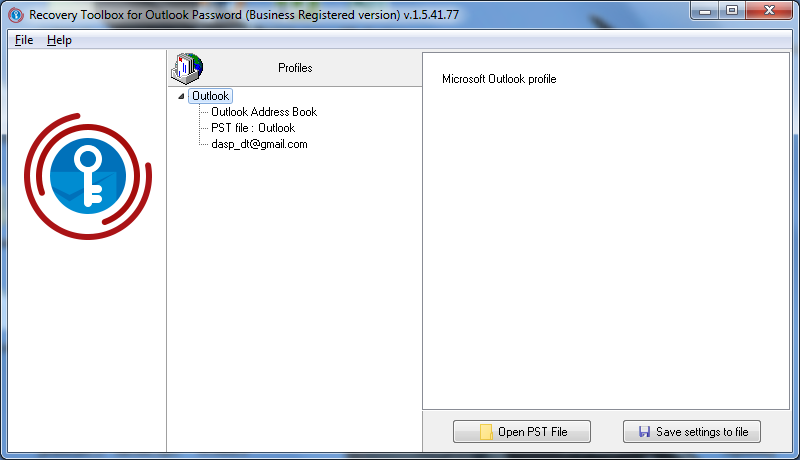

Утилита Recovery Toolbox for Outlook Password – проверенный инструмент, который:

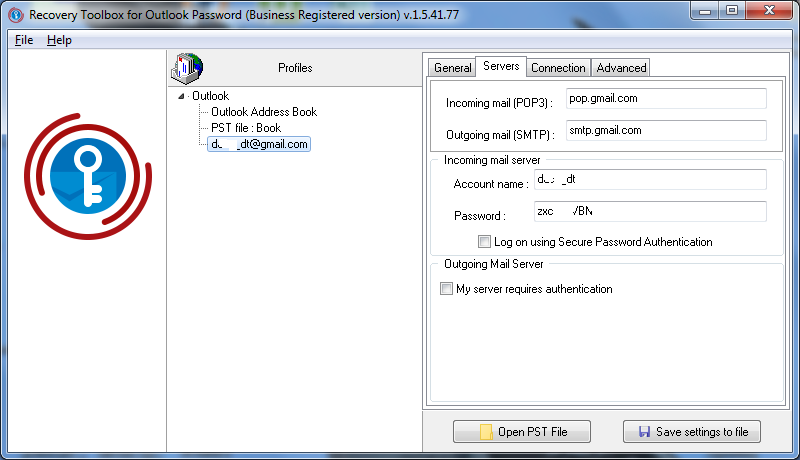

- показывает пароли, сохранённые для учётных записей Outlook на текущей машине;

- разблокирует пароль от PST/OST-файла за считанные секунды или минуты (в зависимости от размера файла);

- работает со всеми Outlook, кроме Office 365. Если точнее, Recovery Toolbox for Outlook Password не для «взлома» учётных записей Exchange/Office 365. Exchange-аутентификация завязана на Windows Domain Controller/Azure AD, и это вне зоны его задач.

Где Recovery Toolbox for Outlook Password действительно помогает:

- Нужно быстро посмотреть пароли, которыми Outlook уже пользуется на этой машине (POP/IMAP/SMTP).

- Надо снять пароль с PST (вы архивировали почту годами, а пароль потеряли).

- На руках старый ПК с рабочим Outlook, а доступ через сайт «заперт» из-за старого номера телефона.

- Надо быстро перенести настройки Microsoft Outlook на новый компьютер или ноутбук. Recovery Toolbox for Outlook Password может экспортировать все настройки в текстовый файл, который потом легко читается и помогает при настройках Outlook на новом компьютере.

Где Recovery Toolbox for Outlook Password не поможет (и это нормально):

- Учётные записи Exchange Server/Office 365, где логин контролируется доменом/облаком и современными методами аутентификации. Для них – только легальные процедуры восстановления/сброса у провайдера/админа; это явно отмечено в источниках.

Полная пошаговая инструкция восстановления пароля к почтовым аккаунтам

Ниже – пошаговая инструкция, рассчитанная на современные реалии Outlook 2016/2019/2022 и Outlook для Microsoft 365.

Шаг 1. Зафиксируйте исходные данные

- Составьте список всех адресов, подключённых в Outlook.

- Отметьте, какие из них Exchange/Office 365, а какие POP/IMAP (у POP/IMAP чаще всего пароли локальные/статические).

- Проверьте, включена ли MFA и есть ли у вас резервные коды, второй фактор (приложение-аутентификатор/ключи безопасности), «доверенные» устройства.

Шаг 2. Попробуйте «легальный» путь для аккаунтов

- Откройте сайт провайдера (например, портал Microsoft, корпоративная страница смены пароля, Gmail и т. д.) и пройдите стандартное восстановление: резервный e-mail/номер/вопросы.

- Если номер телефона утерян и верификацию не пройти, перескочите к Шагу 3: извлечь секреты с машины, где клиент уже работает – ваш шанс.

Шаг 3. Включите старый компьютер и найдите на нем рабочий профиль Outlook

- На машине, где Outlook еще ходит в почту, откройте:

– Диспетчер учётных данных Windows → Проверьте разделы «Учётные данные Windows» и «Учётные данные на основе сертификатов».

– Outlook → Файл → Настройка учётных записей → Посмотрите хранилище паролей/параметры серверов (для POP/IMAP).

- Если пароли скрыты/зашифрованы (часто так и есть), попробуйте Recovery Toolbox for Outlook Password.

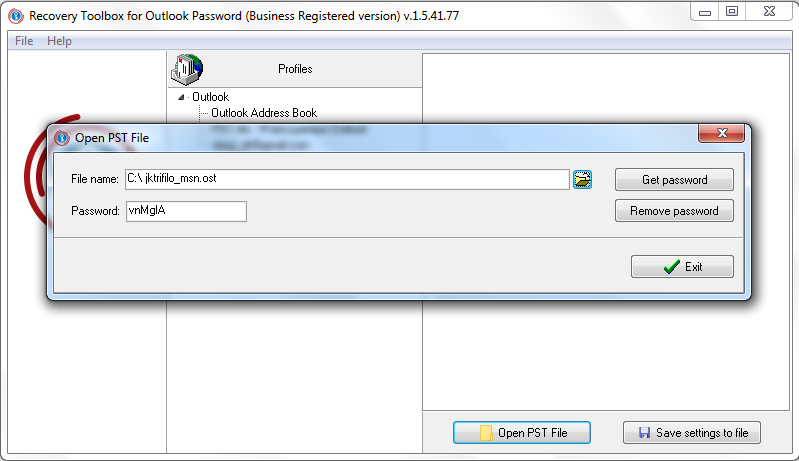

Шаг 4. Снимите пароль с PST/OST-файла, если нужно

- Найдите файлы по путям из Шагов выше (Documents\Outlook Files или AppData\Local\Microsoft\Outlook).

- Если PST-файл запаролен и пароль забыт, используйте специализированную утилиту Recovery Toolbox for Outlook Password. Скорость – от секунд до минут, зависит от размера файла.

Шаг 5. Перенесите доступ на новый компьютер

- На новом ПК:

– Установите Outlook (вашей версии: 2016/2019/2022 или Microsoft 365).

– Подключите учётные записи, используя извлечённые логины/пароли/пароли приложений.

– Подключите PST (Файл → Открыть и экспорт → Открыть файл данных Outlook).

- Для Exchange/365 используйте Modern Auth: проверьте, чтобы вход шёл через «учётную запись организации», а не через сохранённый где-то пароль IMAP/SMTP (это другой протокол и другие риски).

Шаг 6. Наведите порядок с безопасностью, сразу, пока всё помните

- Пересоберите политику MFA: актуальные устройства, резервные коды, ключи, приложение-аутентификатор.

- Для IMAP/SMTP заведите пароли приложений (если провайдер их требует при включённой MFA), а «обычный» пароль сделайте длинным и уникальным.

- Решите, где храните секреты: корпоративный менеджер паролей с политиками доступа и журналированием или «бумажный сейф» с листочком в книге – пускай и спорный с точки зрения ИБ, но он действительно лучше, чем ничего.

Что нового и важного в 2025 году: практические дополнения

Ниже вещи, которые существенно повышают шансы на успех и безопасность сегодня.

Понимать разницу между «паролем к почтовому ящику» и «паролем к PST-файлу»

- Пароль к ящику даёт доступ на сервере: вы сможете получать новую почту, отправлять письма, синхронизироваться с Exchange/IMAP.

- Пароль к PST защищает локальный архив: это «шкатулка» с вашей историей переписки; сняв пароль, вы читаете старую почту, но это не даёт права на серверный вход. Именно поэтому инструменты для PST/OST полезны всегда, а «взлом» учётных записей для Exchange/365 – и невозможен легально, и не нужен: их восстанавливают согласно политике организации. Эта разница критически важна.

Лицензионные и комплаенс-вопросы

- Любая попытка «извлечь пароль» должна проводиться только на устройстве и для учётной записи, к которым вы имеете законные права.

- В корпоративной среде вовлекайте ИТ/ИБ: вам подскажут, как правильно пройти восстановление без компрометации политики.

- PST-архивы могут содержать персональные данные (PII), коммерческую тайну и т. п. – держите их под контролем и шифрованием диска (BitLocker).

План на будущее, чтобы не попасть в эту яму снова

- Политика паролей и MFA. Включите MFA везде, где возможно. У каждого «критичного» аккаунта должен быть минимум один резервный фактор и набор офлайн-кодов.

- Каталог учётных записей. Ведите инвентаризацию адресов, доменов, способов входа и ответственных лиц (для общих ящиков).

- Централизованное хранение секретов. Корпоративный менеджер паролей или секрет-хранилище (с разграничением прав).

- Бэкапы PST-файлов. Если ведёте PST-архивирование, держите копии и «золотой ключик» отдельно, с шифрованием диска.

- Документация для людей. Короткая «шпаргалка» для сотрудников: как восстановить пароль, к кому бежать, как обновить пароль в Outlook на всех устройствах.

Почему некоторые советы из старой школы всё ещё работают

Рекомендуем выписать пароли на бумагу и спрятать в книге. С точки зрения корпоративной ИБ это, конечно, компромиссное решение. Но есть честная правда: большинство утечек происходит онлайн, а не из домашней библиотеки. Если у вас нет корпоративного менеджера паролей, бумага в сейфе лучше, чем ничего.

Современный компромисс: держите основной секретный набор в менеджере (с MFA и аппаратным ключом), а резервные коды на случай, когда потерял всё, – на бумаге в сейфе или в книге. Это сочетает удобство и офлайн-надёжность.

Итог: простая стратегия на все версии Outlook (2016/2019/2022/365)

- Разделите задачу на два фронта: доступ к учётной записи и доступ к локальным данным (PST/OST файлы).

- Если это Exchange/365 – идите только «белым путём»: админ, портал, MFA, политика безопасности. Не тратьте время на «взлом» – его нет и быть не должно.

- Если это POP/IMAP и где-то Outlook ещё работает – извлеките уже сохранённые пароли и перенесите их. Это быстро и не ломает настройки на сервере.

- Если заперт PST-файл – снимите пароль специализированным инструментом и подключите архив к новому профилю.

- Наводите порядок: MFA, резервные коды, пароли приложений, централизованное хранение секретов, бэкапы PST, инструкции для коллег.

- Думайте наперёд: самое ценное в этой истории – не то, что вы победили Outlook сегодня, а то, что вы больше не попадёте в ту же ловушку завтра.

Что изменилось с выходом Outlook 2016/2019/2022 и Outlook для Microsoft 365

Архитектура и аутентификация

- Outlook 2016/2019/2022 (настольные «коробочные»/LTSC-релизы)

Это классические Win32-приложения, поддерживающие работу с POP/IMAP/SMTP, Exchange/Exchange Online, а также локальные файлы PST (Personal Storage Table) и кэш OST (Offline Storage Table) для режимов кэширования. Многие из них по умолчанию умеют Modern Authentication (OAuth 2.0) для Exchange Online, но в реальном мире вы всё ещё встречаете базовую связку логин/пароль для IMAP/SMTP и пароли к PST. - Outlook для Microsoft 365 (по подписке)

Функционально это тот же полнофункциональный «толстый» клиент (классический Outlook) – однако важен нюанс аутентификации: связка с Azure AD, Modern Auth, MFA, условный доступ и единый контроль безопасности на уровне организации. В исходных материалах отдельно подчёркивалось: утилиты для «взлома» паролей аккаунтов не работают с Office 365/Exchange Server, потому что там всё завязано на доменную/облачную аутентификацию (Windows Domain Controller / Azure AD) – а это уже другая плоскость задач.

Вывод: для подписочного Outlook/Exchange Online «подбирать» пароль самой учётной записи бессмысленно и неправомерно – доступ восстанавливается только штатными методами провайдера (администратор/портал, политики MFA и т. п.), и это корректно отражено в исходных статьях.

P. S. Немного философии и практической мудрости

Предлагаем относиться к проблеме утери пароля от почты без истерики: «нервные клетки не восстанавливаются», а потеря пароля – не конец света. Это правда. В 2025 году безопасность стала сложнее, но и инструменты стали умнее. «Терпеливый путь» остаётся легитимным, но долгим. «Хитрый путь» с помощью специализированных утилит экономит время, если у вас есть доступ к старой машине. А лучший путь – превентивный: MFA, резервные коды, понятная схема хранения, дисциплина с бэкапами. И тогда любой Outlook – хоть 2016, 2019, 2022, хоть подписочный Microsoft 365 – перестанет быть «чёрным ящиком» и снова станет тем, чем и должен быть: удобным рабочим инструментом.

![«Белый Хакер»: [ТОП-14] онлайн-курсов по этичному хакингу, обучение на профессию пентестера + бесплатные](/ru/community/article/59/59e9d55556884516a472774c9e48b784_thumb.png)

Комментарии