Моя лента

Новое

Популярное

26

ТОП-15 нейросетей для синонимов: лучшие ИИ-синонимайзеры

Чтобы разнообразить лексику и повысить уникальность контента, авторы используют такой инструмент, как нейросеть для синонимов. В отличие от классических словарей, алгоритмы учитывают контекст предложения, сохраняя изначальный смысл и стилистику.

104

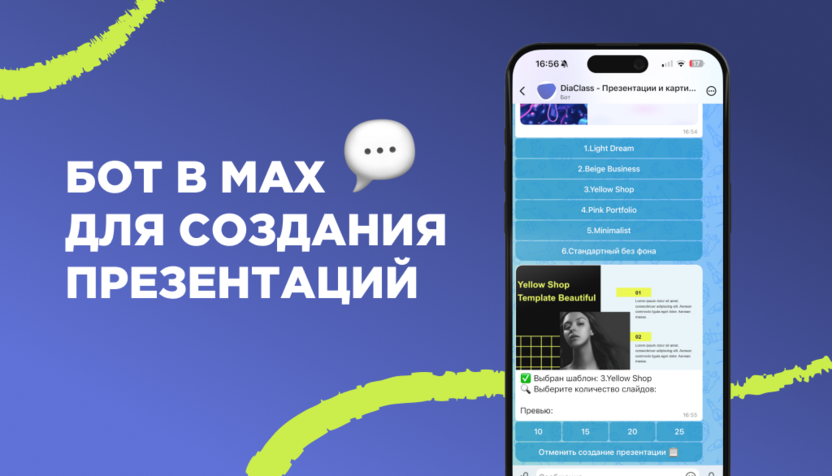

Бот в MAX для создания презентаций

С появлением нового мессенджера многие удобные инструменты, в том числе боты для создания презентаций, перешли в MAX. Разберем, как работает чат-бот и как получить готовую презентацию за пару минут.

188

Новая модель Images 2.0 от OpenAI научилась проверять корректность изображений

OpenAI представила Images 2.0 – модель создает картинку по запросу и способна анализировать задачу, уточнять детали и перепроверять результат.

226

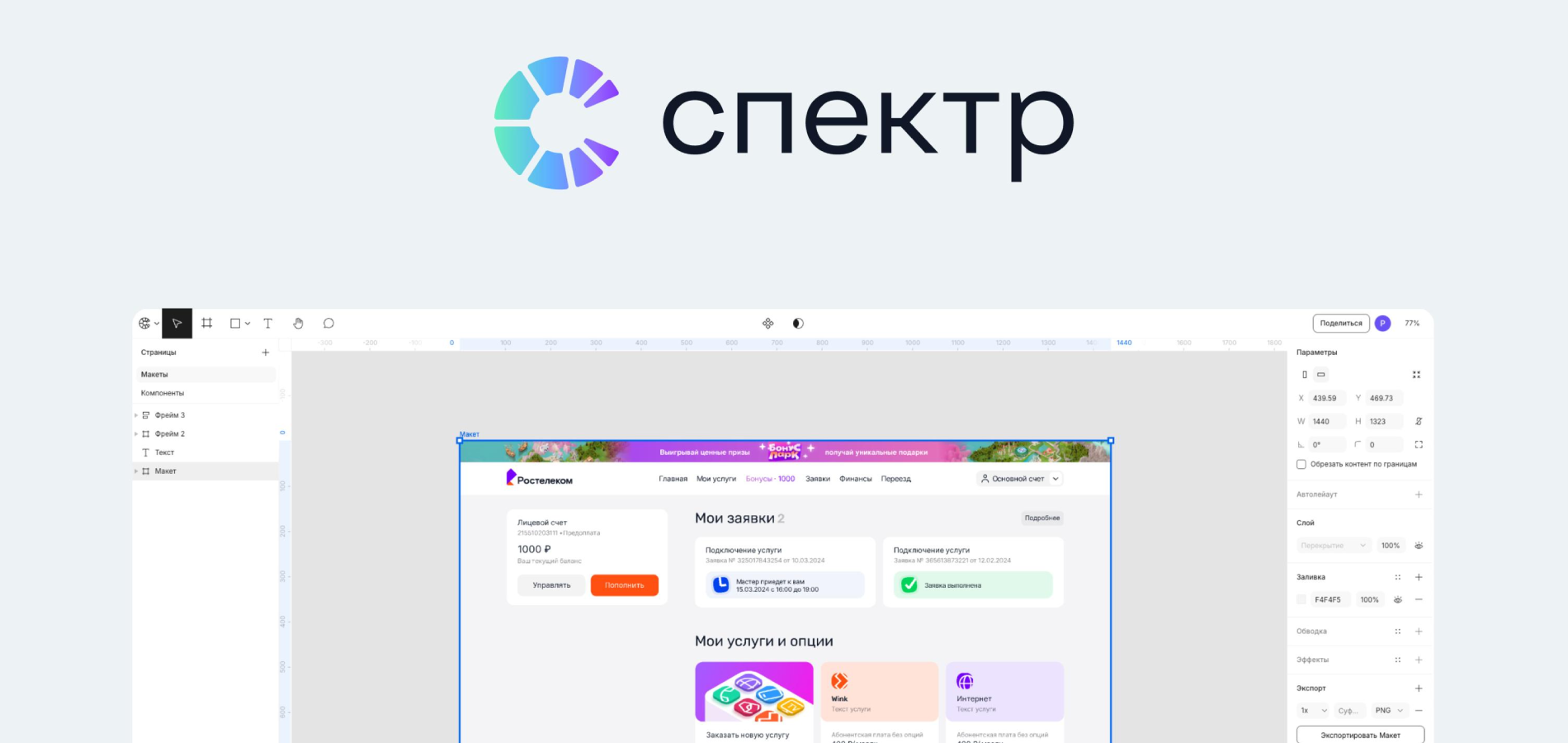

«Ростелеком» представил свой графический редактор «Спектр»

«Ростелеком» объявил о запуске собственного профессионального графического редактора «Спектр». В компании заявляют, что это первый российский аналог популярному сервису Figma.

119

Ответ на отзыв: ТОП-12 нейросетей для генерации ответов

Нейросеть способна сформировать ответ на отзыв за считаные секунды, учитывая тональность сообщения, специфику товара или услуги и даже скрытый подтекст. В статье – детальный обзор инструментов, которые помогут оптимизировать работу с репутацией.

Вакансии в Timeweb

PHP Developer (middle)

🏰 Санкт-Петербург 💷 Зарплата: от 150 000 руб. на руки 💪 Опыт: 3-6 лет 💼 Полная занятость, можно удаленно

Python Developer

🏰 Санкт-Петербург 💷 Зарплата: обсуждается 💪 Опыт: 3-6 лет 💼 Полная занятость, гибридный формат работы

Product Owner / Менеджер продукта MyReviews

🏰 Санкт-Петербург 💷 Зарплата: обсуждается 💪 Опыт: 1-3 года 💼 Полная занятость, гибридный формат работы

Lead / Senior JavaScript developer

🏰 Санкт-Петербург 💷 Зарплата: обсуждается 💪 Опыт: 3-6 лет 💼 Полная занятость